PRÉSENTATION DE SUDOKUSC Comment réaliser un programme capable de compléter n'importe quelle grille de Sudoku ? - L'algorithme utilisé (la méthode) - Son. - ppt télécharger

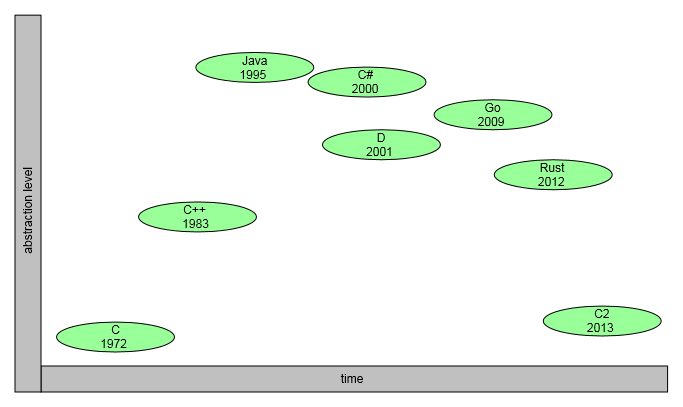

C2 : un langage qui se présente comme une évolution de C, plus rapide, sans fichiers d'en-tête, avec système de build intégré et d'autres changements

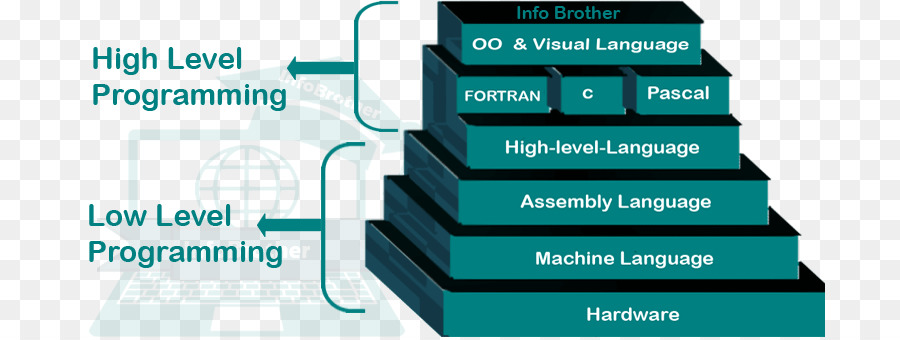

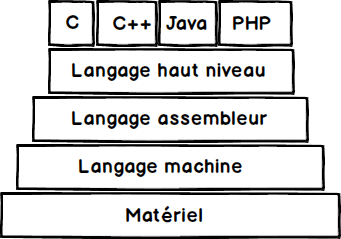

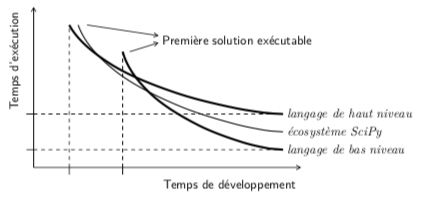

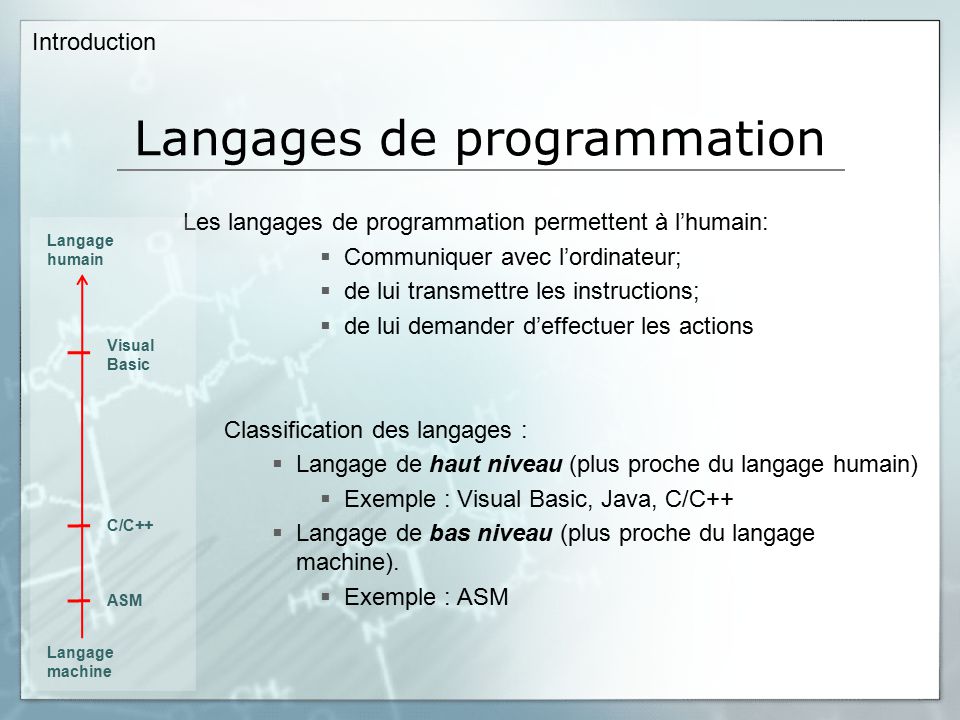

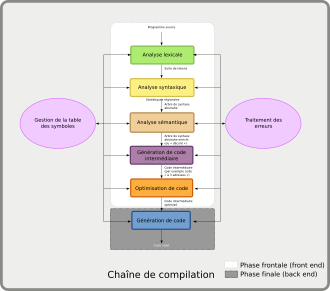

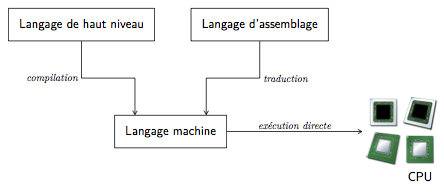

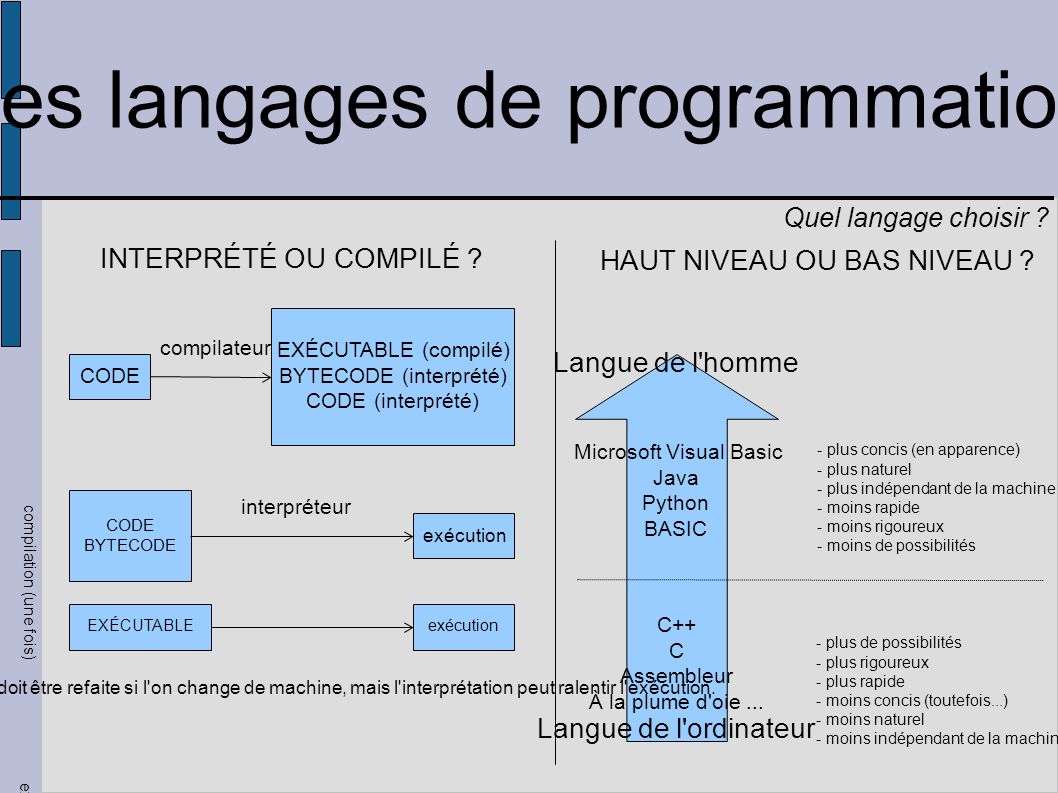

Machine Learning et Deep Learning - Des bases à la conception avancée d'algorithmes (exemples en Python et en JavaScript) - Du binaire aux langages de programmation | Editions ENI

Quel langage de programmation comporte le plus de vulnérabilités en matière de sécurité ? Une étude de WhiteSource